近期,一款名為OpenClaw(曾用名Clawdbot、Moltbot)的AI智能體引發(fā)廣泛關(guān)注。其核心優(yōu)勢在于“主動自動化”功能,能夠在無需用戶指令的情況下自主完成清理收件箱、預(yù)訂服務(wù)、管理日歷等任務(wù)。然而,隨著用戶數(shù)量激增,這款被網(wǎng)友戲稱為“龍蝦”的開源工具正面臨嚴峻的安全挑戰(zhàn)。

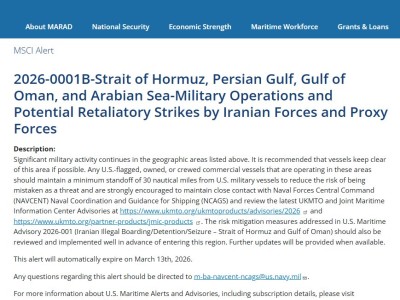

工業(yè)和信息化部網(wǎng)絡(luò)安全威脅和漏洞信息共享平臺最新監(jiān)測顯示,部分OpenClaw實例在默認配置或不當設(shè)置下存在顯著安全隱患。由于該工具具有持續(xù)運行、自主決策和調(diào)用系統(tǒng)資源的能力,若未建立有效的權(quán)限控制機制,可能因指令誘導(dǎo)或配置缺陷導(dǎo)致越權(quán)操作,進而引發(fā)信息泄露、系統(tǒng)被控等風險。專家特別指出,其模糊的“信任邊界”設(shè)計放大了安全威脅的擴散范圍。

密碼管理工具1Password安全團隊此前披露,今年2月初發(fā)現(xiàn)攻擊者利用OpenClaw向macOS用戶傳播惡意軟件。黑客通過篡改Markdown格式的“技能”文件——這些本用于指導(dǎo)AI學習新任務(wù)的配置文檔——將其偽裝成合法集成教程,成功實施了軟件植入攻擊。這一案例暴露出開源工具在快速迭代過程中可能忽視的安全漏洞。

針對層出不窮的安全事件,安全機構(gòu)建議部署OpenClaw的單位和個人立即開展三項自查:全面核查公網(wǎng)暴露端口,關(guān)閉非必要遠程訪問;強化身份認證與訪問控制體系,實施數(shù)據(jù)加密傳輸;建立定期安全審計機制,及時跟進官方發(fā)布的補丁更新。特別需要警惕的是,部分用戶為追求便利性而保留默認配置,這種行為極大增加了系統(tǒng)被攻擊的風險。

隨著AI自動化工具在辦公場景的滲透率持續(xù)提升,如何平衡功能創(chuàng)新與安全防護已成為行業(yè)焦點。OpenClaw事件再次警示,開源項目的快速發(fā)展必須配套完善的安全評估體系,開發(fā)者需在代碼開放性與系統(tǒng)安全性之間找到平衡點,而用戶也應(yīng)提升對智能工具的安全管理意識。